Kategoria: hasła

Ukradli mi konto na Facebooku. Jak żyć? (aktualizacja 2025)

Napisał do Ciebie znajomy, że potrzebuje BLIKa? „Pożyczysz i zaraz oddam”?To oszustwo! Reaguj. Poniżej wyjaśniam, jak działa taki atak, jak reagować i co zrobić w 2025 roku, gdy Twoje konto na Facebooku zostanie przejęte. Jak dochodzi do przejęcia konta? Znajomy pisze na Messengerze – wygląda jak zawsze, ale prosi o coś dziwnego.Jeśli to pierwszy raz, zadzwoń…

Jak phishing zagraża Twojej firmie i jak się przed nim bronić?

Właściciele firm często koncentrują się na rozwijaniu swojego biznesu, ale jednym z kluczowych obszarów, którego nie można zignorować, jest bezpieczeństwo IT. Jednym z najpoważniejszych zagrożeń, na jakie narażone są firmy, jest phishing — technika, którą cyberprzestępcy wykorzystują do wykradania danych lub uzyskiwania dostępu do firmowych systemów. Jeśli nie jesteś specjalistą w zakresie IT, być może…

Jak tworzyć hasła nie do złamania? 4 zasady

Hasła to jedna z podstawowych metod zabezpieczania dostępu do danych w firmach i życiu codziennym. Niestety, wiele osób nadal popełnia poważne błędy, tworząc słabe hasła, które cyberprzestępcy mogą łatwo złamać. W tym artykule przedstawimy 4 zasady, które pomogą Ci tworzyć silne hasła, trudne do złamania przez hakerów. 1. Używaj długich i skomplikowanych haseł Jednym z…

Kasyno online czy to oszustwo?

Na Facebooku pojawiają się pytania od ludzi o kasyno. Czy to oszustwo?

Klucz sprzętowy Yubico – co on zabezpiecza

Jest tylko jeden sposób by zabezpieczyć konto w internecie, który do tej pory nie został „oszukany”. Nie ma żadnych doniesień, by przestępcą udało się skutecznie oszukać i przejść tą zaporę. Kiedy mamy dowolny serwis w sieci, konto, usługę jest ona zabezpieczona hasłem. Najczęściej komplet zabezpieczeń to nazwa użytkownika i hasło. W języku dokumentacji, norm najczęściej używa się nazwy…

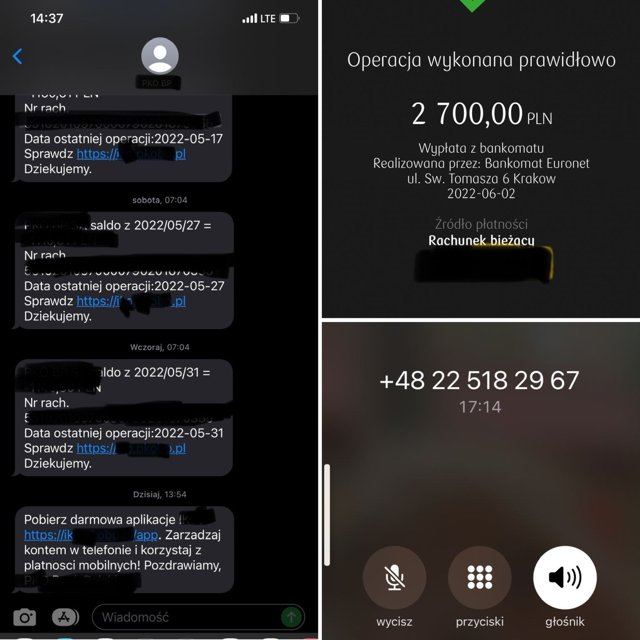

Podszywanie się pod bank, jak okradają telefonem

Okradanie przez telefon jest możliwe. Kiedy sam podasz hasło, kod, BLIKa.

Przegląd bezpieczeństwa osobistego (i firmowego)

99% internautów nigdy nie zadało sobie połowy tych pytań. Dlatego oni będą łatwą ofiarą czarnej ręki internetu.

Nastolatki 3.0 – raport NASK z ogólnopolskiego badania uczniów

Raport Nastolatki 3.0 pokazuje sytuację na styku nastolatki, dzieci, rodzice, technologia i zagrożenia. Zapoznaj się z raportem, oraz moimi wnioskami z niego płynącymi. Jak chcesz coś więcej niż raport, doczytaj do końca.

Utrata konta Gmail. Czy można je odzyskać?

Utraciłeś konto Gmail? Nie napiszesz do znajomych maila, nie odbierzesz już maila od klienta. To tylko wierzchołek góry problemów. Czytaj dalej na kolejnej stronie

Przygotuj telefon na wakacje

Znajdziesz tu kompletny poradnik jak zabezpieczyć telefon przed sytuacjami nieprzewidzianymi i nieplanowymi. Dzięki tym radą zyskasz odporność na kradzież sprzętu, znajdziesz zagubione urządzenie, a w ostateczności błyskawicznie zaczniesz pracę na wcześniej przygotowanym sprzęcie.