Kategoria: edukacja

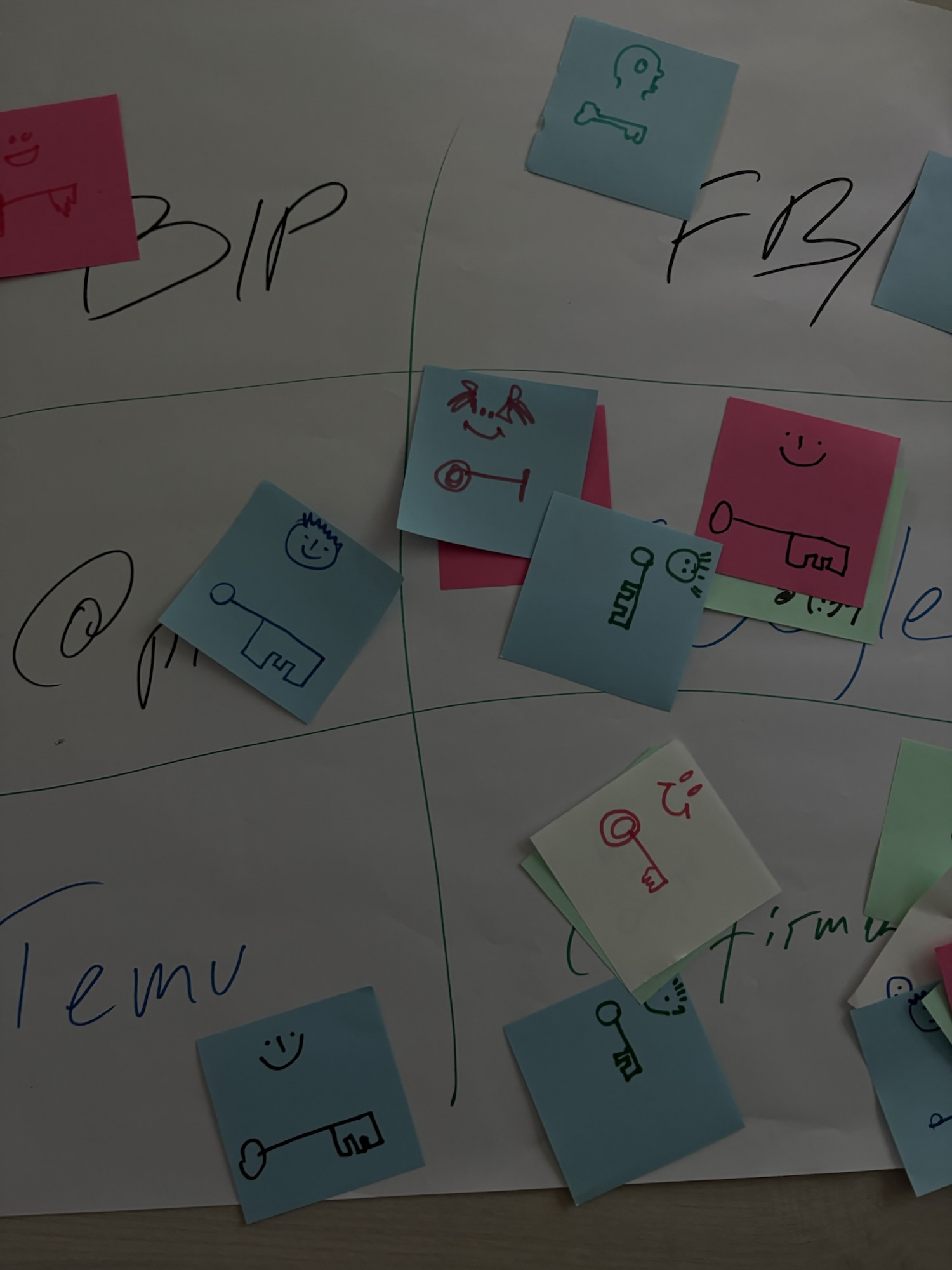

Warsztat o hasłach. Dlaczego warto mieć różne hasła do różnych usług.

Warsztat #poducha pokazuje co jest zależne od nas w sieci a co nie. Wielkie zdziwienie pojawia się zawsze. Ale jak to? To temu nie da się zapobiec? To tak wyciekają nasze hasła? Takie pytania mają odbiorcy. Proste kartki, proste zadanie. Efekt murowany. Dzięki temu rozumieją dlaczego warto mieć różne hasła do różnych usług w sieci.…

Zalecenia dla sektora ochrony zdrowia i innych podmiotów KSC

Pojawił się Komunikat Pełnomocnika Rządu do Spraw Cyberbezpieczeństwa – zalecenia dla sektora ochrony zdrowia i innych podmiotów KSC – 2026.03.23 Pojawia się tam szereg rad. Przykładowe:Ochrona brzegowa i dostęp zdalny:-Aktualizacje-Zarządzanie uprawnieniami-Zabezpieczenie dostępu zdalnego-Monitoring i Geofencing-Kontrola ruchu wychodzącego Poświadczenia i konta (Active Directory):-Analiza anomalii logowań-Nadzór nad uprawnieniami-Audyt i higiena kont-Ochrona AD Ochrona Punktów Końcowych (Endpoint AV/EDR)Logowanie…

Ukradli mi konto na Facebooku. Jak żyć? (aktualizacja 2025)

Napisał do Ciebie znajomy, że potrzebuje BLIKa? „Pożyczysz i zaraz oddam”?To oszustwo! Reaguj. Poniżej wyjaśniam, jak działa taki atak, jak reagować i co zrobić w 2025 roku, gdy Twoje konto na Facebooku zostanie przejęte. Jak dochodzi do przejęcia konta? Znajomy pisze na Messengerze – wygląda jak zawsze, ale prosi o coś dziwnego.Jeśli to pierwszy raz, zadzwoń…

Kompetencje miękkie w cyberbezpieczeństwie z naciskiem na CTI

Kompetencje miękkie w cyberbezpieczeństwie z naciskiem na CTI Mandiant (part of Google Cloud) opracował kompleksowe ramy podstawowych kompetencji analityka cyberzagrożeń (CTI) Na podstawie dokumentu przedstawiam Ci listę Szczegółowa lista kompetencji miękkich w obszarze cyberbezpieczeństwa Problem Solving – Critical Thinking Nazwa: Critical Thinking (Myślenie krytyczne) Opis: Umiejętność analizy zagrożeń oraz podejmowania racjonalnych decyzji. Obejmuje: Problem Solving…

Możliwe konsekwencji związane z Internetem Ciał (Internet of Bodies, IoB)

Cyberbezpieczeństwo ludzi w kontekście urządzeń zdrowotnych i noszonych (wearables) staje się coraz ważniejszym zagadnieniem w dobie rosnącej popularności technologii Internetu Ciał (Internet of Bodies, IoB). Urządzenia te, choć oferują wiele korzyści dla zdrowia i jakości życia, niosą ze sobą również ryzyko związane z bezpieczeństwem danych i prywatnością użytkowników. Poniżej przedstawiam rozszerzone zestawienie możliwych konsekwencji związanych…

Czy Twoja firma jest przygotowana na atak cyberprzestępców?

W erze cyfrowej cyberprzestępcy są bardziej aktywni niż kiedykolwiek, a ataki mogą mieć katastrofalne skutki, zwłaszcza dla małych i średnich firm. Wielu właścicieli firm wierzy, że ich przedsiębiorstwo jest zbyt małe, aby stać się celem, jednak rzeczywistość wygląda inaczej — cyberprzestępcy często wybierają mniejsze firmy ze względu na ich słabsze zabezpieczenia. Jeśli nie jesteś specjalistą…

Czy wiesz gdzie jest twoje dziecko?

Czy wiesz gdzie jest twoje dziecko? a Czy wiesz gdzie jest twoje dziecko? Metody lokalizowania:iPhone https://icloud.com/ https://pod.link/1278875932/episode/20a95428747e60c7290610c61ecad5d3 tutaj posłuchasz

Czy to bank dzwoni? Nie! To oszustwo!

Poniżej opis przestępstwa. Prawie przestępstwa bo atakowany przerwał szanse przestępcy. STRACIŁEM WSZYSTKIE PIENIĄDZE (no prawie) I to w imię mojego bezpieczeństwa. Ale od początku. 1️⃣ Zadzwonił mi telefon. Zaufany numer z banku (miałem zapisany, bo czasami dzwoniłem na infolinię).Pan chciał potwierdzić chęć podpisania umowy pożyczkowej na kwotę 22 tys. PLN. Jak powiedziałem, że nie składałem…