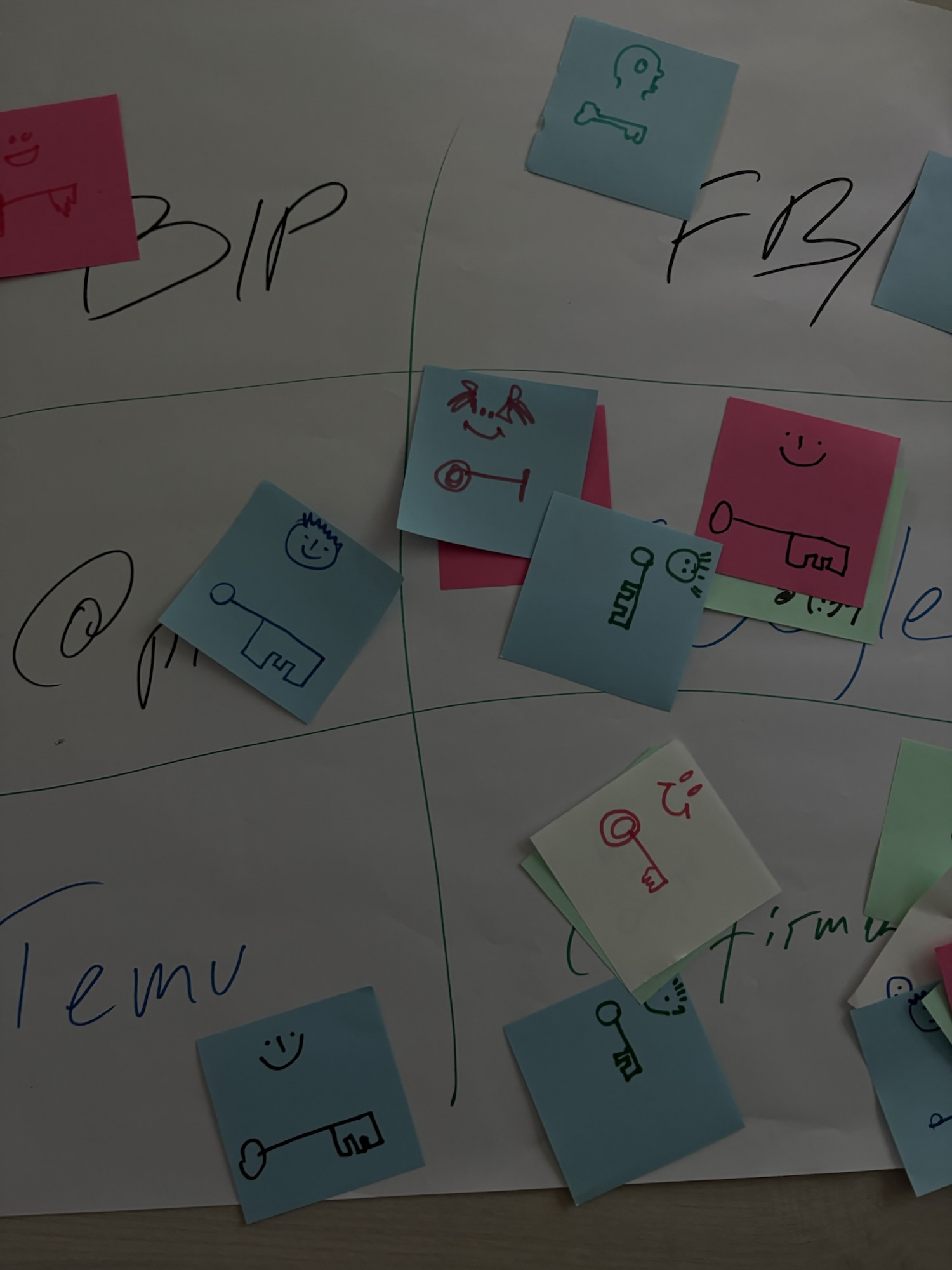

Warsztat o hasłach. Dlaczego warto mieć różne hasła do różnych usług.

Warsztat #poducha pokazuje co jest zależne od nas w sieci a co nie. Wielkie zdziwienie pojawia się zawsze. Ale jak to? To temu nie da się zapobiec? To tak wyciekają nasze hasła? Takie pytania mają odbiorcy. Proste kartki, proste zadanie. Efekt murowany. Dzięki temu rozumieją dlaczego warto mieć różne hasła do różnych usług w sieci.…

Zalecenia dla sektora ochrony zdrowia i innych podmiotów KSC

Pojawił się Komunikat Pełnomocnika Rządu do Spraw Cyberbezpieczeństwa – zalecenia dla sektora ochrony zdrowia i innych podmiotów KSC – 2026.03.23 Pojawia się tam szereg rad. Przykładowe:Ochrona brzegowa i dostęp zdalny:-Aktualizacje-Zarządzanie uprawnieniami-Zabezpieczenie dostępu zdalnego-Monitoring i Geofencing-Kontrola ruchu wychodzącego Poświadczenia i konta (Active Directory):-Analiza anomalii logowań-Nadzór nad uprawnieniami-Audyt i higiena kont-Ochrona AD Ochrona Punktów Końcowych (Endpoint AV/EDR)Logowanie…

10 usług, które wspierają rozwój produktów cybersecurity

10 usług, które wspierają rozwój produktów cybersecurity Mapowanie rozwiązań do frameworków i regulacji Wielu klientów zaczyna rozmowę od pytań o regulacje i zgodność. Dlatego warto pokazać, jak produkt wpisuje się w NIS2, ISO 27001, RODO, CSF 2.0 czy CIS Controls. Odpowiednie mapowanie ułatwia sprzedaż i wzmacnia wiarygodność producenta. Budowa narracji sprzedażowej opartych o problem–konsekwencje–rozwiązanie Sprzedaż…

Oszustwo phishingowe z nazwą Robert Bosch Stiftung – mój przypadek i jak się chronić

Otrzymałem niedawno podejrzaną wiadomość e-mail, której nadawca podaje się za przedstawiciela niemieckiej fundacji Robert Bosch Stiftung. W treści pojawia się informacja o rzekomej darowiźnie 1 500 000 euro, przyznanej „losowo” na mój adres e-mail. Nadawcą jest [email protected], odpowiedź mam skierować na [email protected]. Taka wiadomość budzi od razu podejrzenia, dlatego postanowiłem opisać to szczegółowo dla innych – może…

Atak na łańcuch dostaw SaaS: Drift i Salesloft

W sierpniu 2025 r. świat SaaS został wstrząśnięty jednym z największych ataków na łańcuch dostaw usług chmurowych. Incydent związany z platformą Drift – popularnym narzędziem do czatbotów i marketingu konwersacyjnego – doprowadził do naruszenia danych ponad 700 organizacji na całym świecie. Atakujący wykorzystali fakt, że Drift posiadał szerokie integracje z systemami takimi jak Salesloft, Salesforce czy Google Workspace. To właśnie…

Uwaga na fałszywe aplikacje inwestycyjne – przypadek „Quid Miner”

Coraz częściej cyberprzestępcy wykorzystują reklamy i „artykuły sponsorowane” udające treści na portalach informacyjnych, aby nakłonić użytkowników do instalacji złośliwego oprogramowania. Ostatnio pojawiła się kampania promująca rzekomą aplikację do „wydobywania kryptowalut” – Quid Miner. Na pierwszy rzut oka wygląda to profesjonalnie: strona przypomina sklep Google Play, są liczby pobrań, pozytywne opisy, a nawet grafiki udające interfejs aplikacji.…

Ukradli mi konto na Facebooku. Jak żyć? (aktualizacja 2025)

Napisał do Ciebie znajomy, że potrzebuje BLIKa? „Pożyczysz i zaraz oddam”?To oszustwo! Reaguj. Poniżej wyjaśniam, jak działa taki atak, jak reagować i co zrobić w 2025 roku, gdy Twoje konto na Facebooku zostanie przejęte. Jak dochodzi do przejęcia konta? Znajomy pisze na Messengerze – wygląda jak zawsze, ale prosi o coś dziwnego.Jeśli to pierwszy raz, zadzwoń…

Kompetencje miękkie w cyberbezpieczeństwie z naciskiem na CTI

Kompetencje miękkie w cyberbezpieczeństwie z naciskiem na CTI Mandiant (part of Google Cloud) opracował kompleksowe ramy podstawowych kompetencji analityka cyberzagrożeń (CTI) Na podstawie dokumentu przedstawiam Ci listę Szczegółowa lista kompetencji miękkich w obszarze cyberbezpieczeństwa Problem Solving – Critical Thinking Nazwa: Critical Thinking (Myślenie krytyczne) Opis: Umiejętność analizy zagrożeń oraz podejmowania racjonalnych decyzji. Obejmuje: Problem Solving…

Cyberbezpieczeństwo a zdalna praca: jak zabezpieczyć pracowników?

Wzrost popularności pracy zdalnej to dla wielu firm nie tylko korzyści, ale także nowe wyzwania, zwłaszcza w zakresie cyberbezpieczeństwa. Pracownicy, którzy pracują z domu, są bardziej narażeni na ataki cyberprzestępców, ponieważ korzystają z mniej zabezpieczonych sieci i urządzeń. Dlatego, jako właściciel firmy, powinieneś zadbać o to, aby Twoi pracownicy mieli odpowiednie narzędzia i wiedzę, by…

Możliwe konsekwencji związane z Internetem Ciał (Internet of Bodies, IoB)

Cyberbezpieczeństwo ludzi w kontekście urządzeń zdrowotnych i noszonych (wearables) staje się coraz ważniejszym zagadnieniem w dobie rosnącej popularności technologii Internetu Ciał (Internet of Bodies, IoB). Urządzenia te, choć oferują wiele korzyści dla zdrowia i jakości życia, niosą ze sobą również ryzyko związane z bezpieczeństwem danych i prywatnością użytkowników. Poniżej przedstawiam rozszerzone zestawienie możliwych konsekwencji związanych…